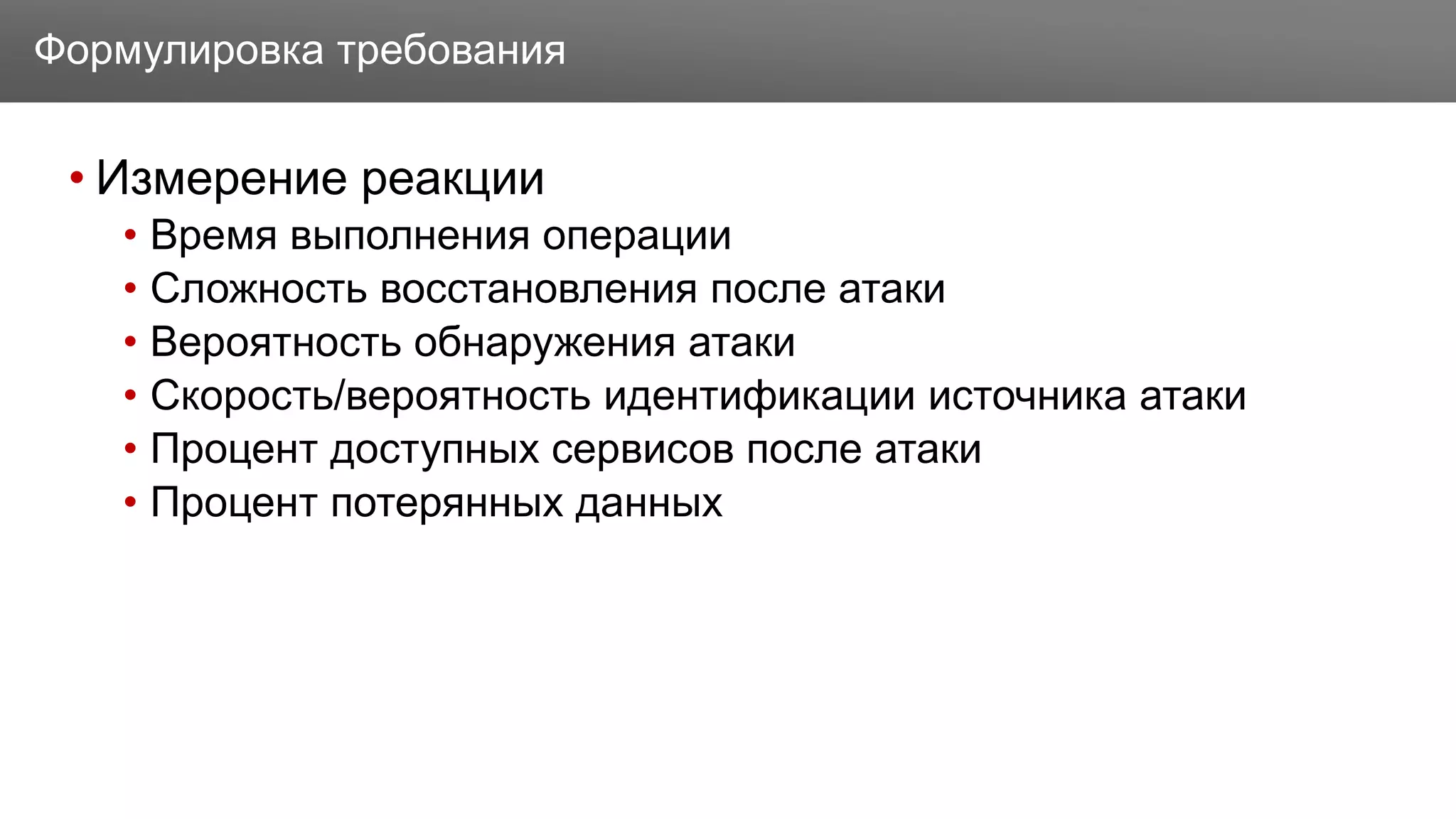

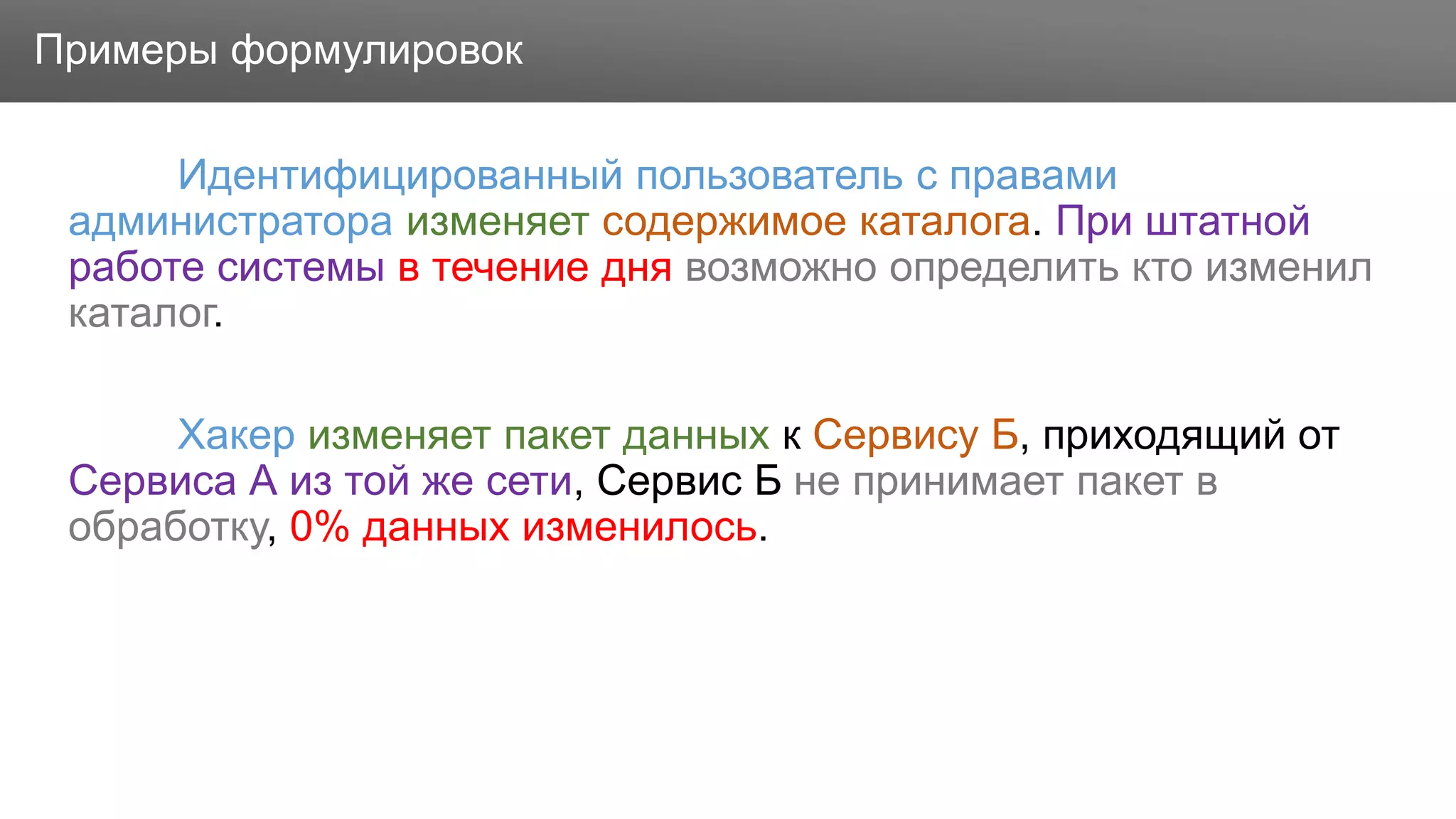

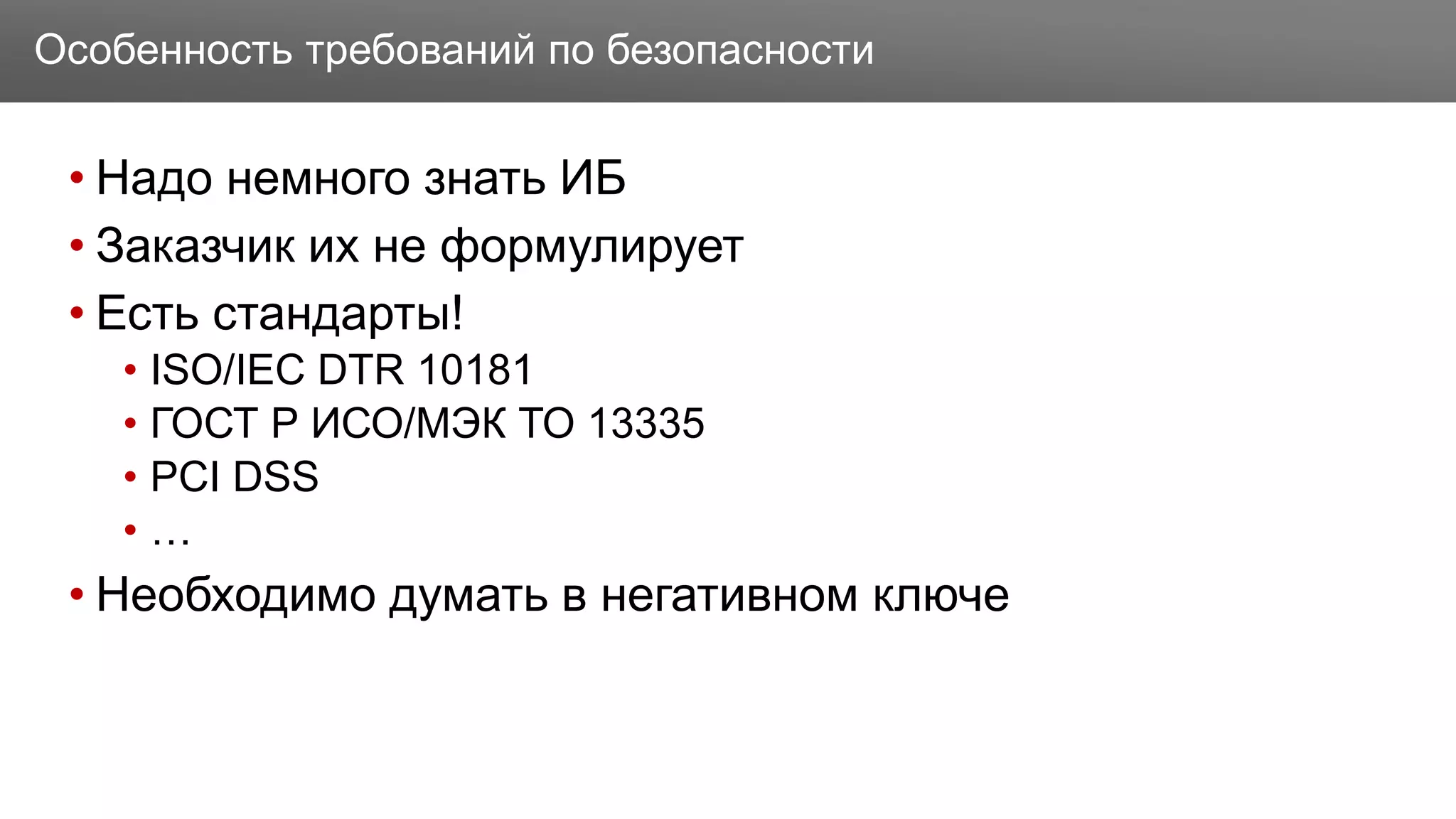

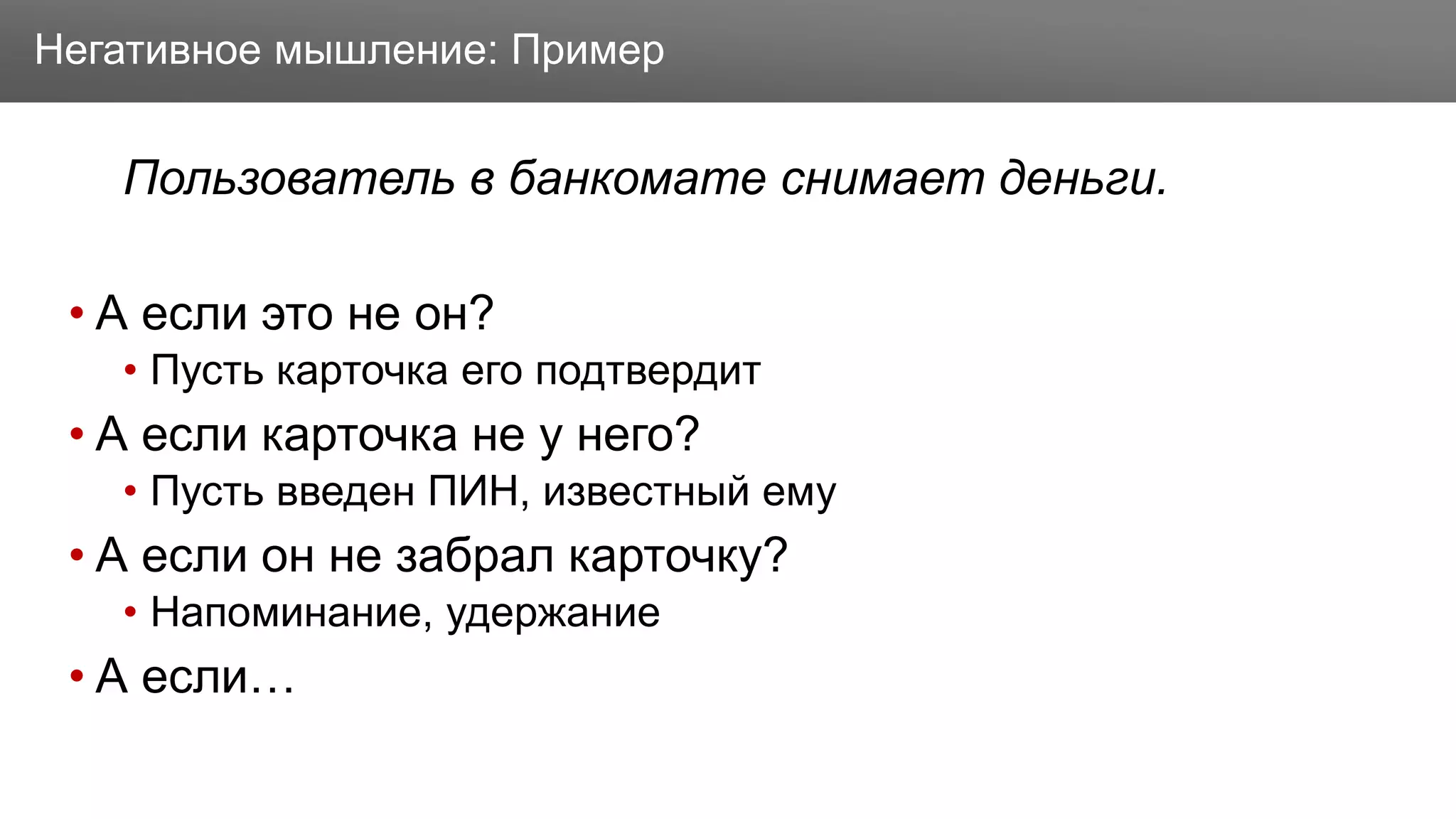

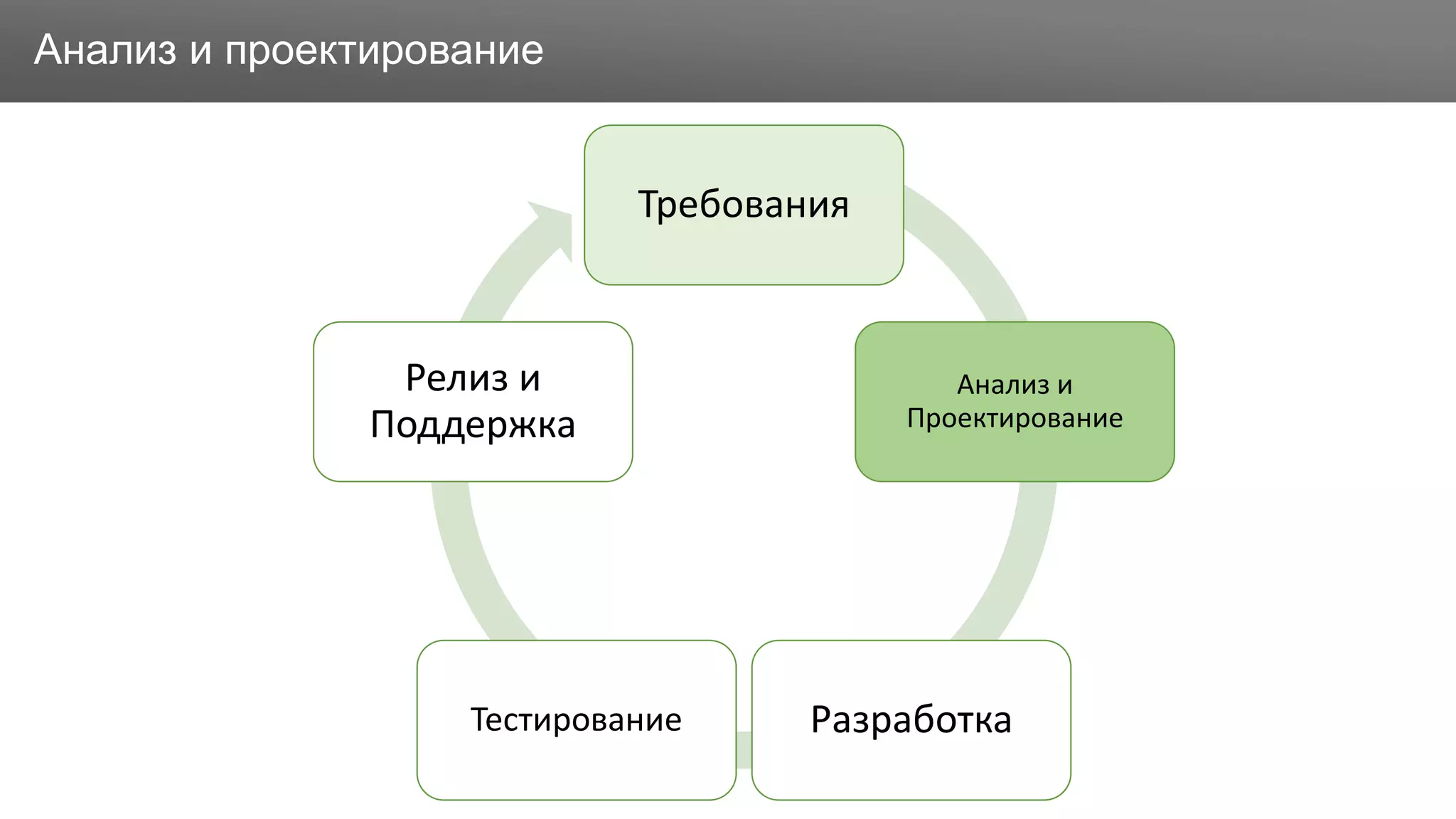

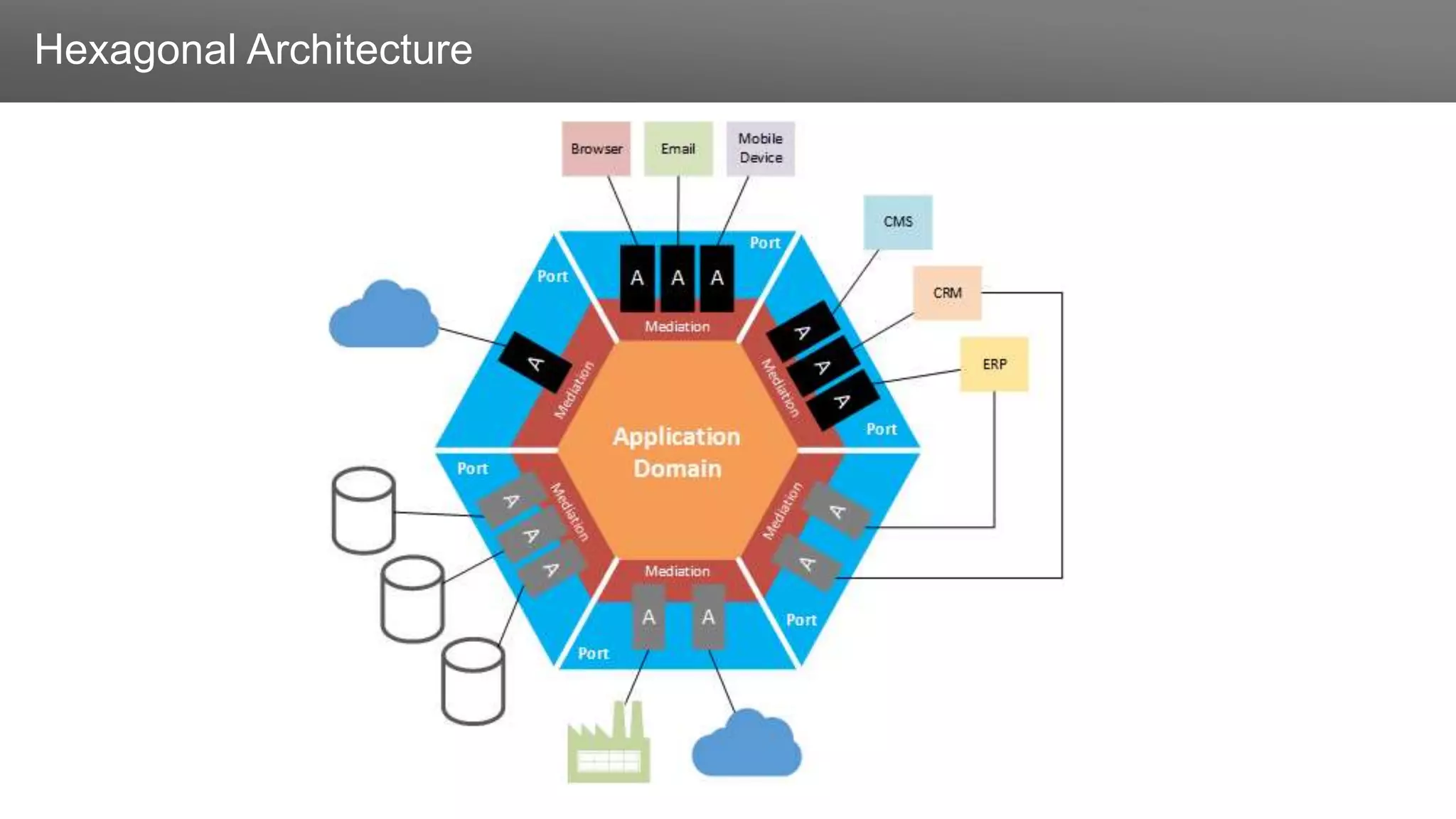

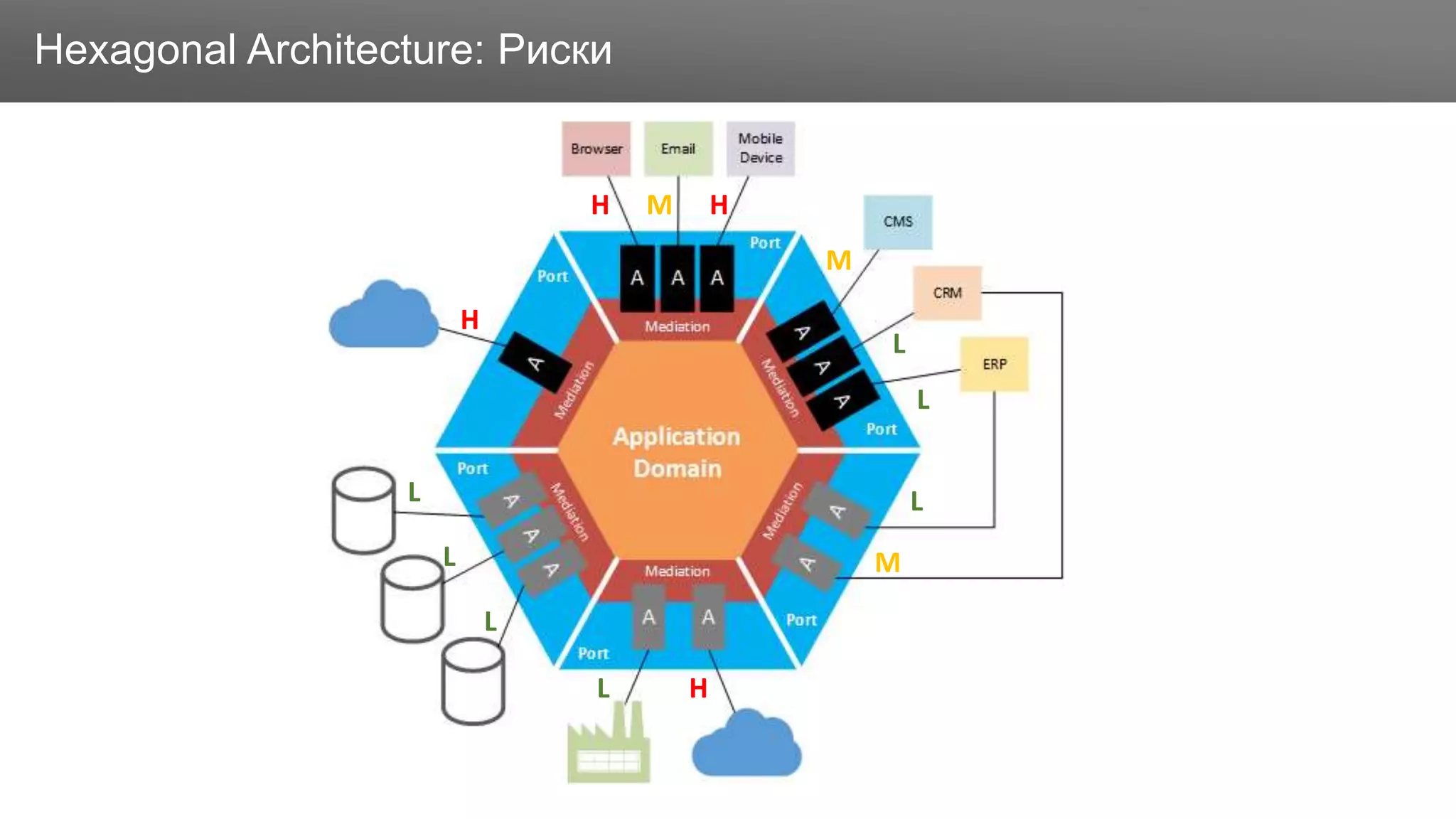

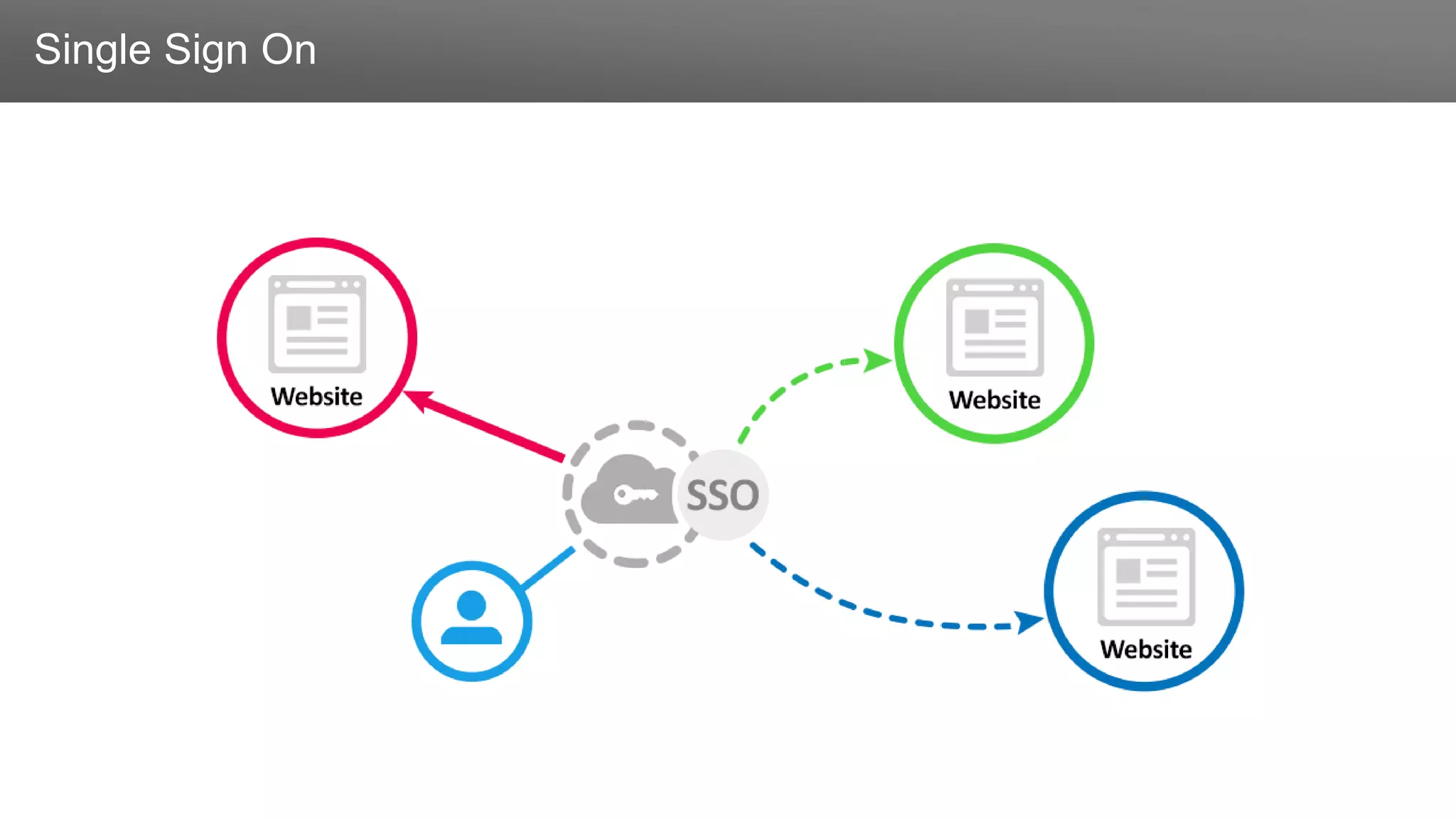

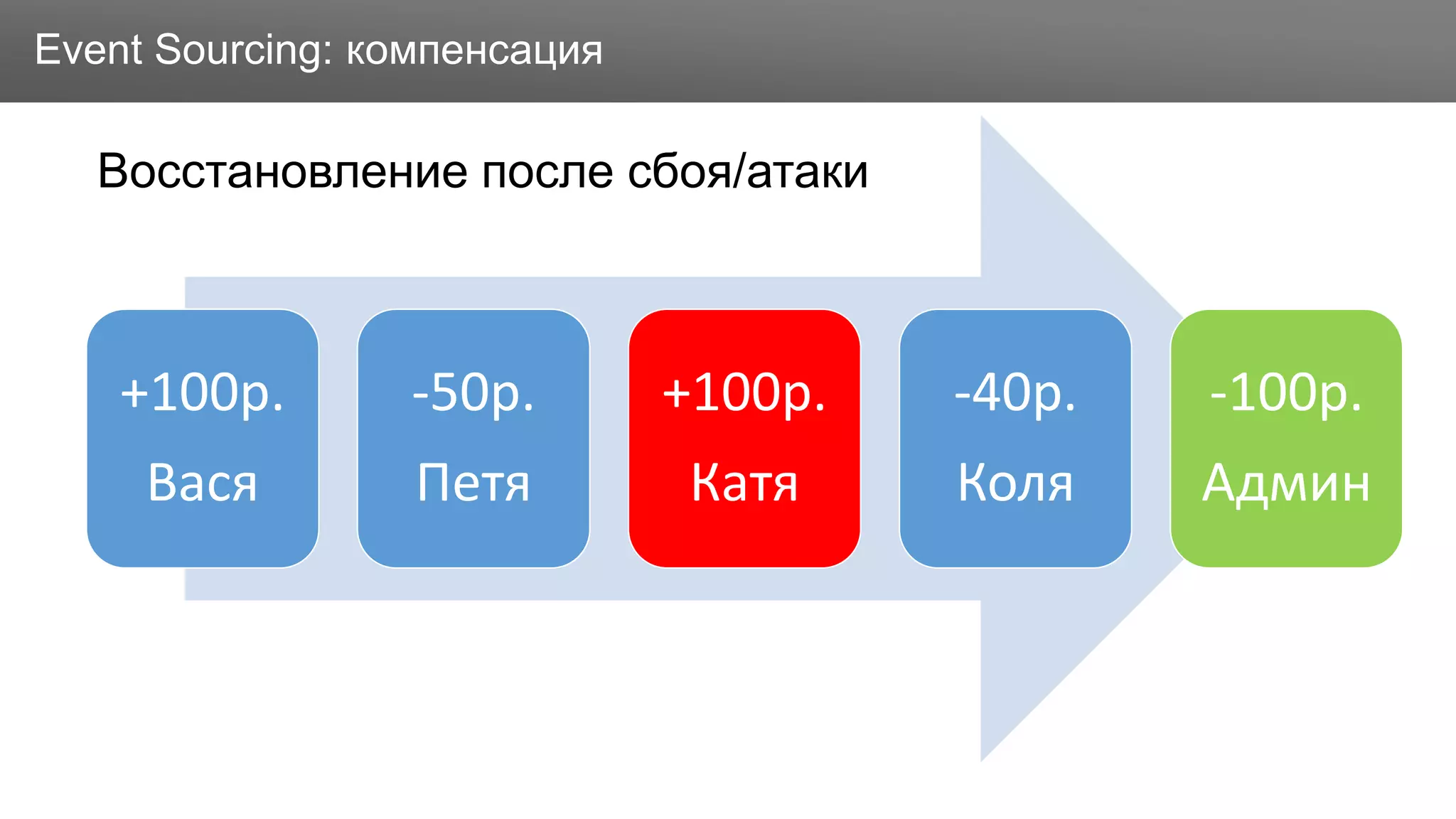

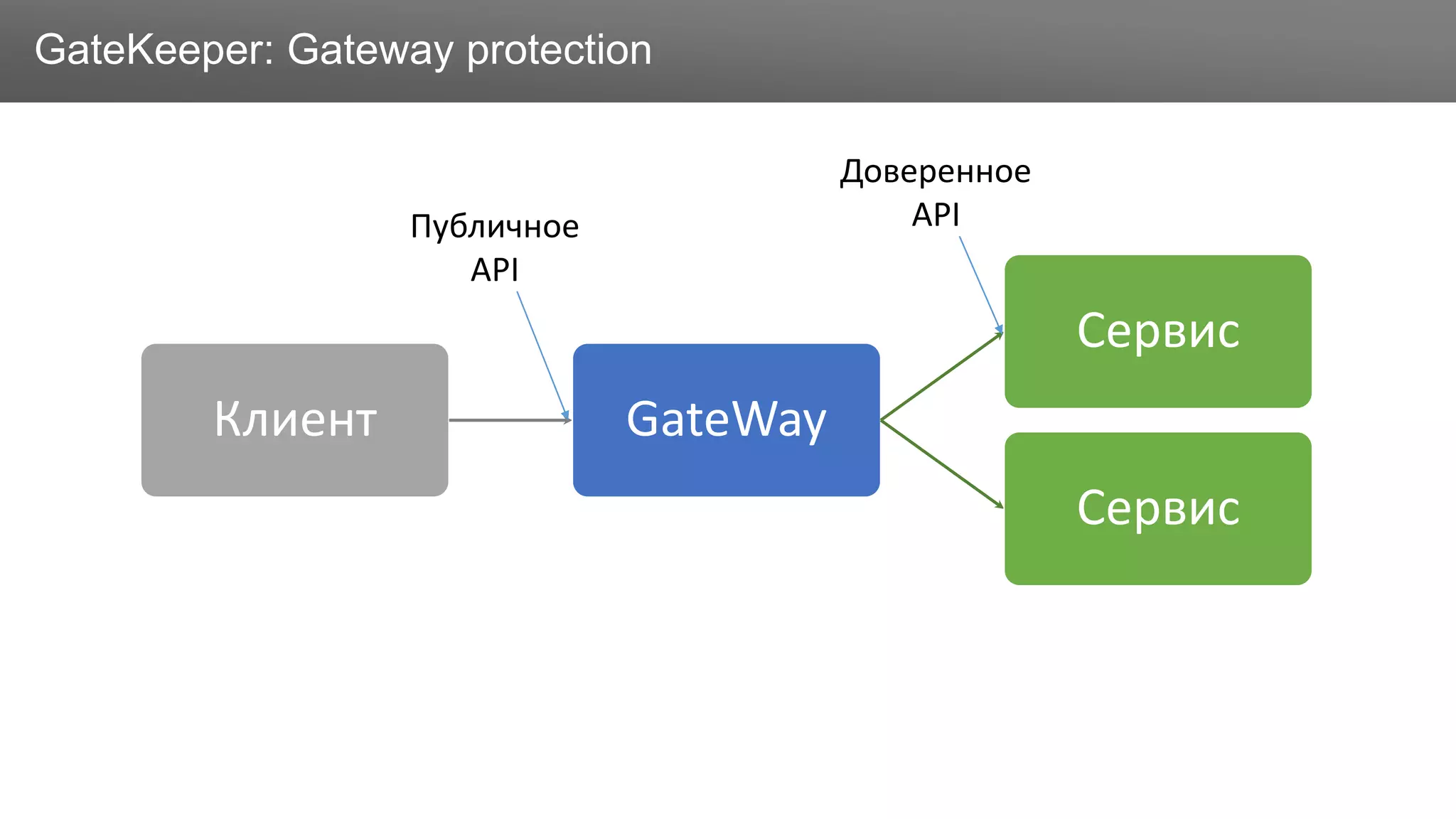

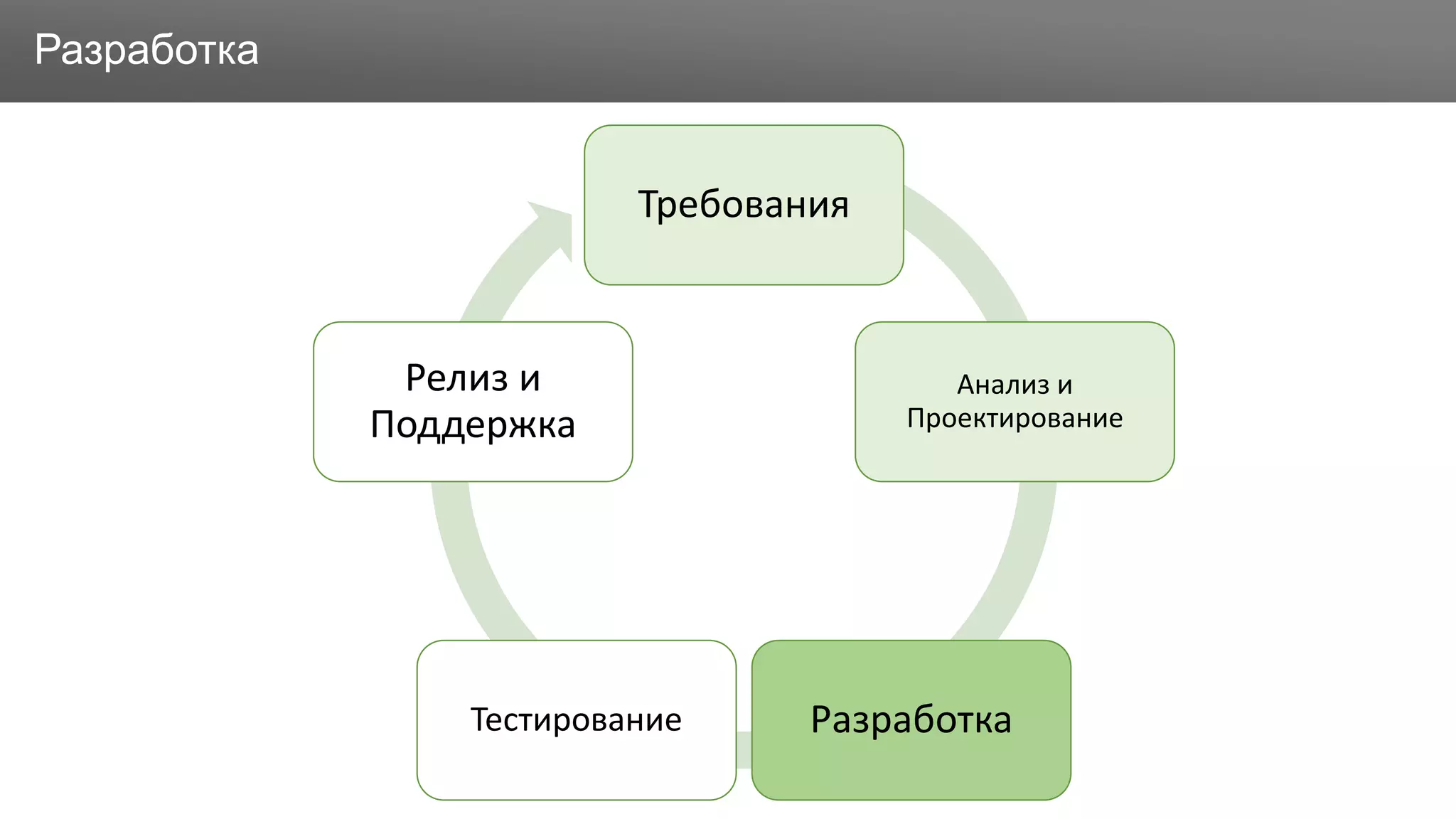

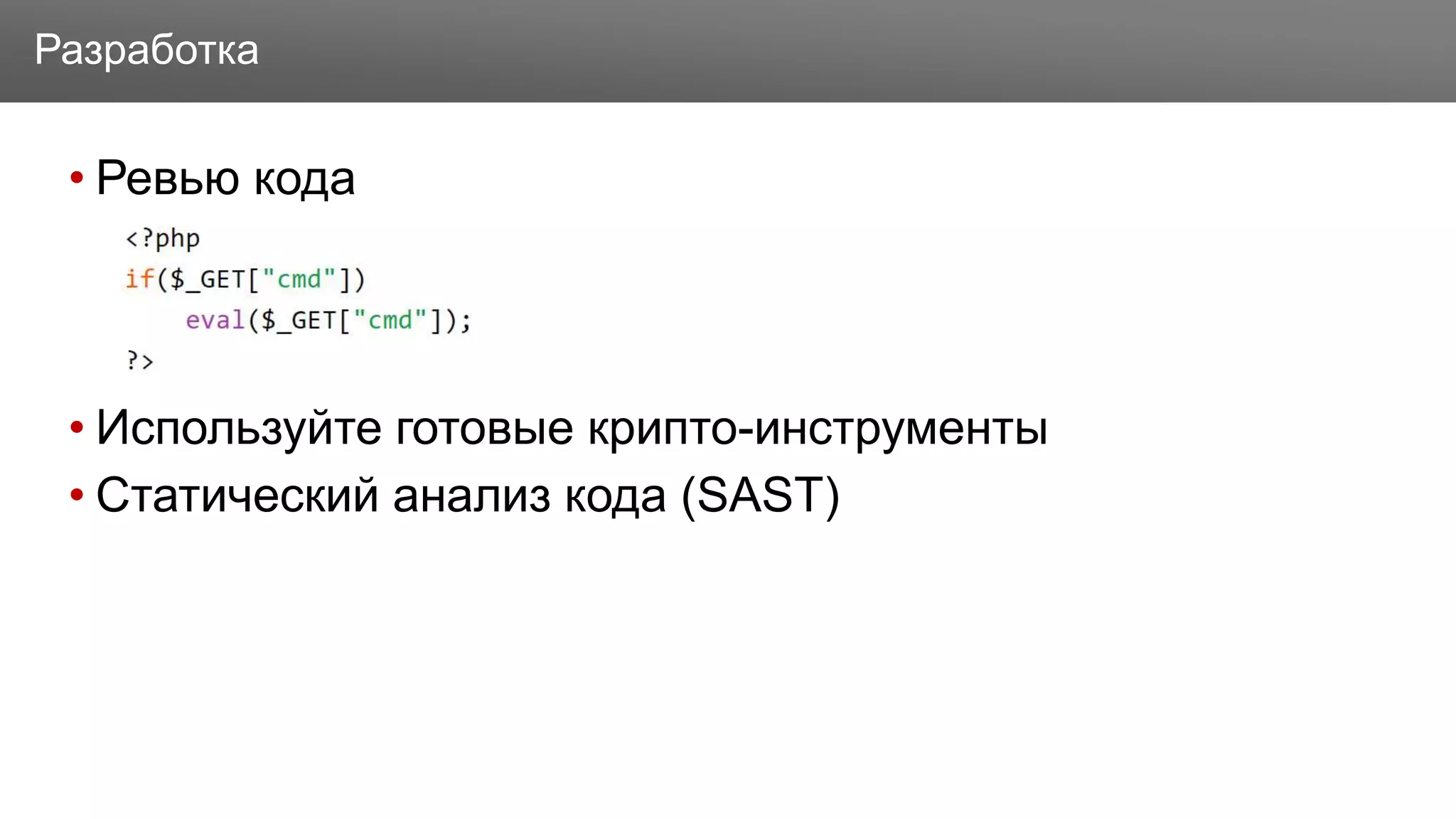

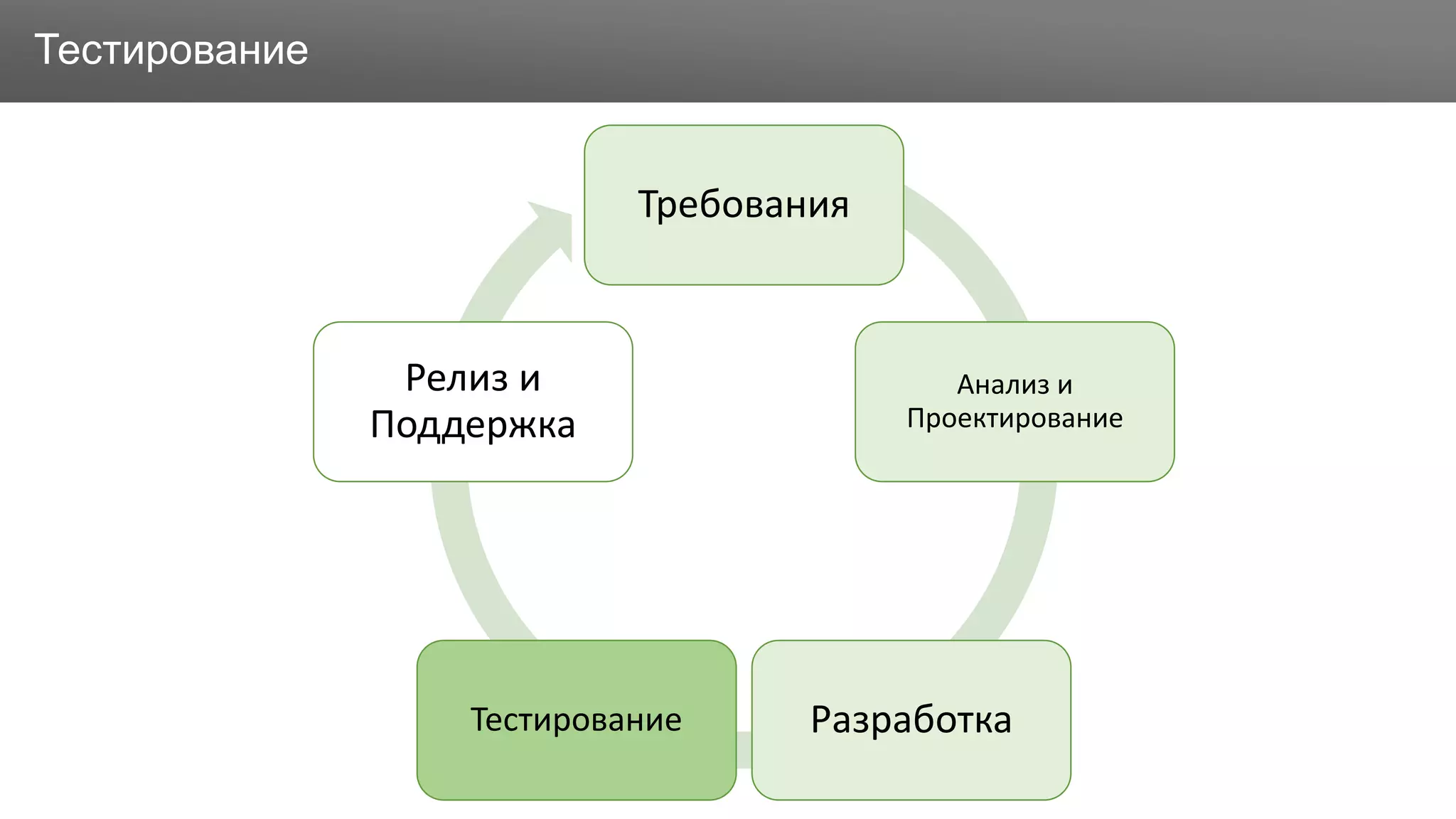

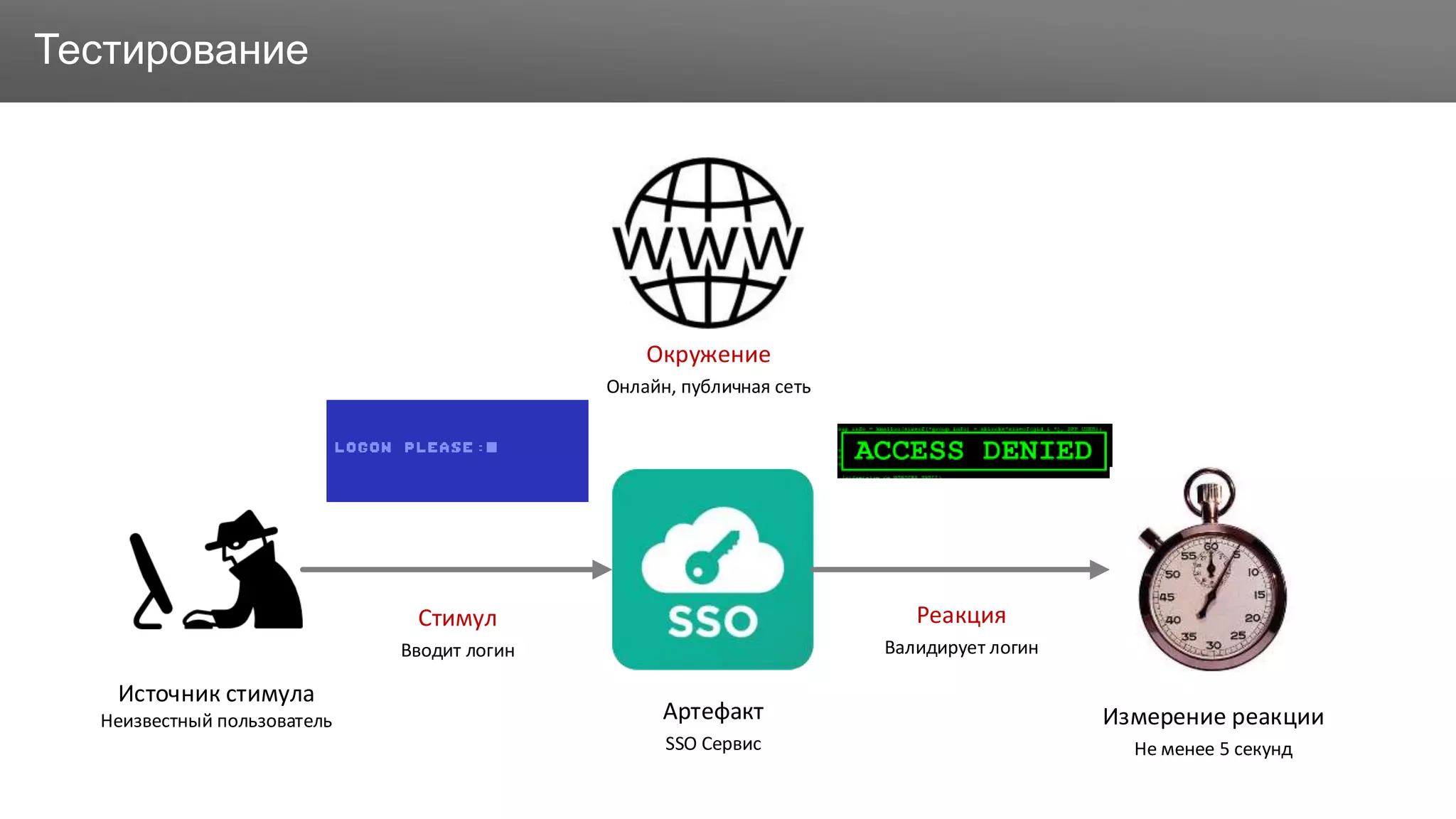

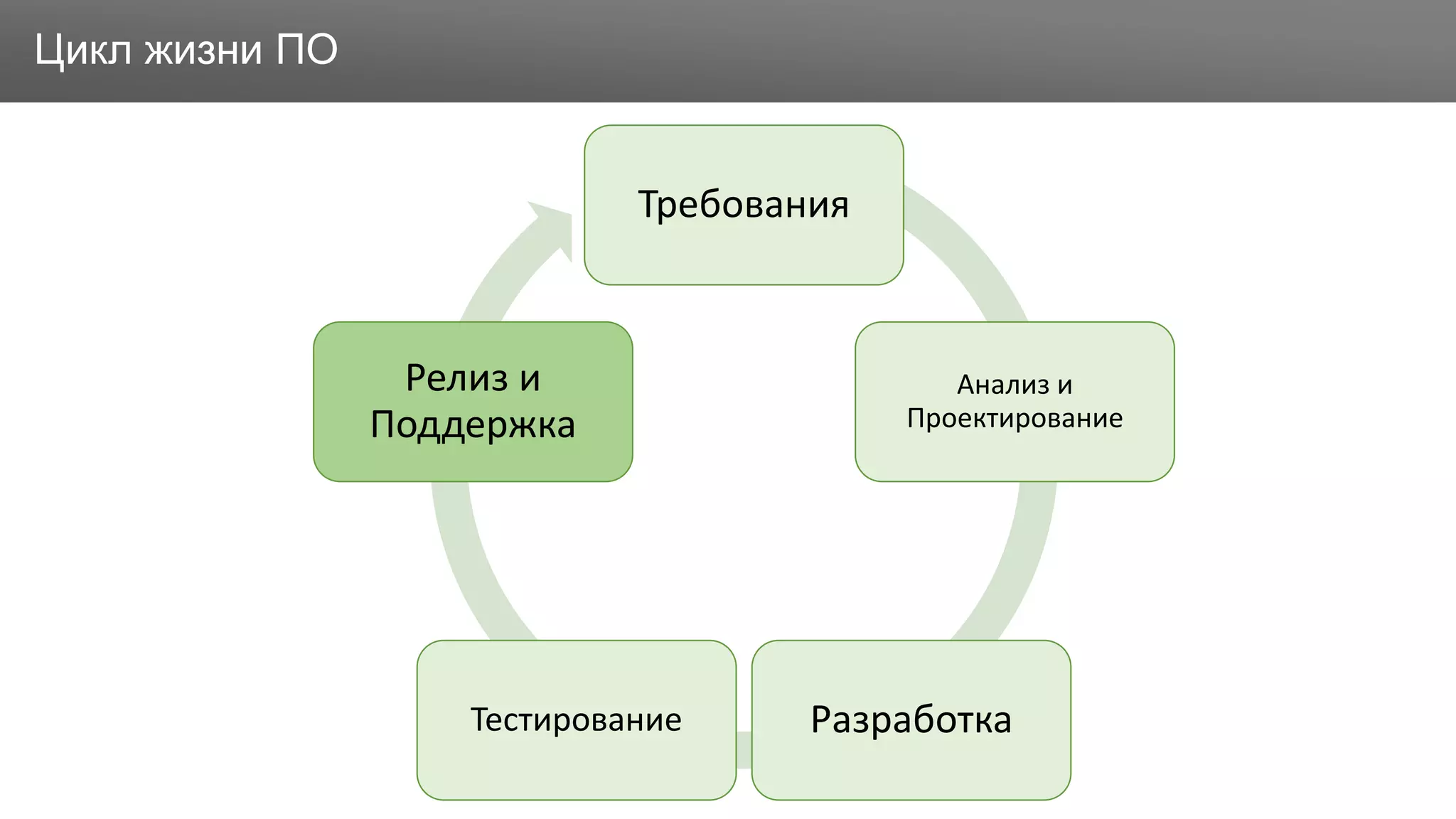

Документ описывает требования по безопасности в архитектуре программного обеспечения, включая функциональные и нефункциональные требования, такие как производительность, доступность и безопасность. Он предлагает методы анализа и проектирования, такие как отделение обязанностей, защищенная инфраструктура и использование паттернов, например, hexagonal architecture и single sign on. Кроме того, документ содержит рекомендации по тестированию и аудиту для обеспечения защиты от атак и поддержания целостности данных.